🧑💼 Beratung: Lokale KI-Anwendungen betreiben: privat und unter eigener Kontrolle

- 🤖 Überblick: lokale Ausführung von KI-Modellen statt Cloud-Diensten

- 🔐 Vorteile: Datenschutz, Kontrolle über Daten und Modelle

- 💻 Hardwareanforderungen (CPU, GPU, RAM, Speicher)

- 📦 Installation von lokalen KI-Tools und Modell-Runnern

- 🧠 Auswahl und Nutzung verschiedener Sprachmodelle

- 🖥️ Nutzung über lokale Webinterfaces oder Desktop-Anwendungen

- 🔌 Integration mit eigenen Workflows und Anwendungen

- ⚙️ Modellverwaltung, Updates und Ressourcenoptimierung

- 🛡️ Best Practices für sichere und private Nutzung

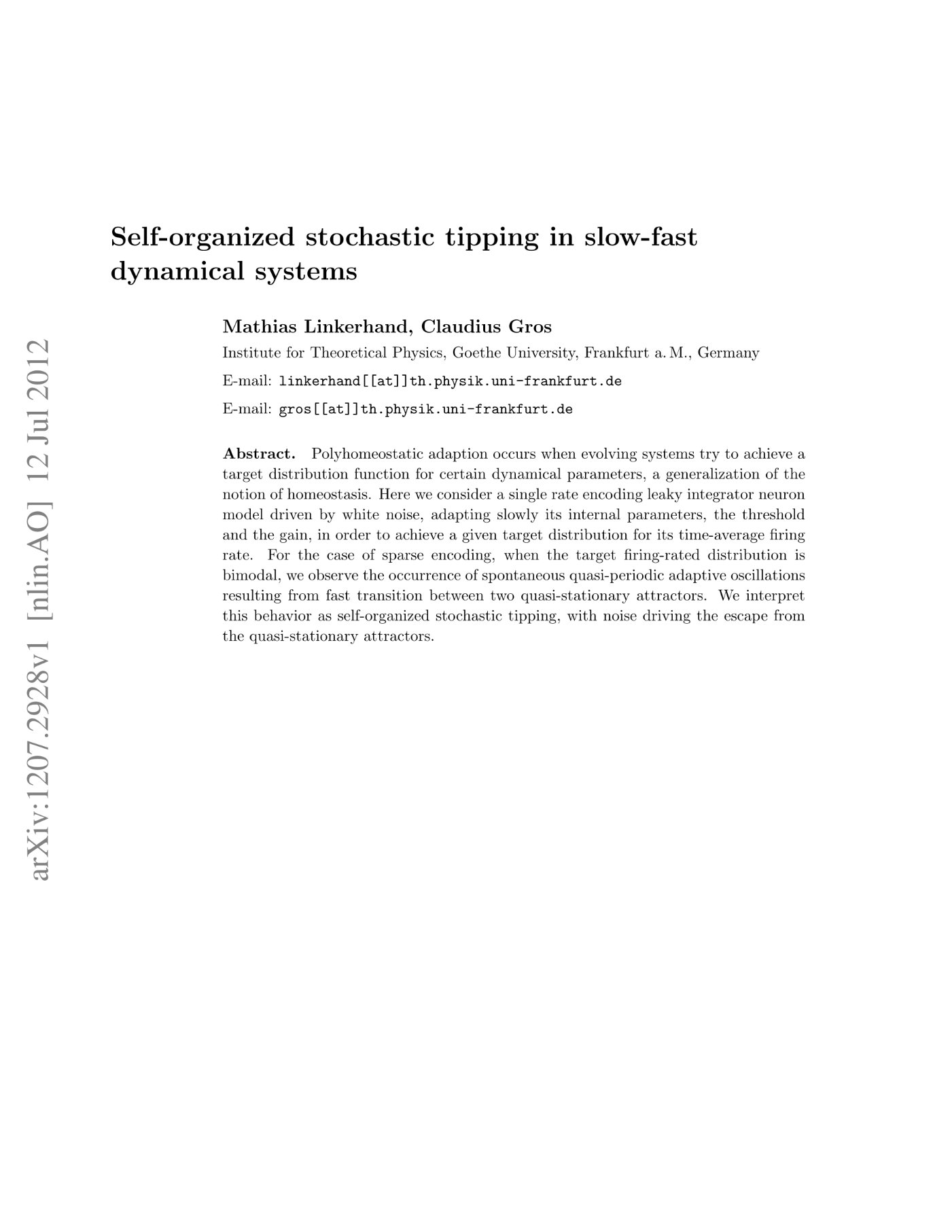

Self-organized stochastic tipping in slow-fast dynamical systems

Mathias Linkerhand, Claudius Gros

Polyhomeostatic adaption occurs when evolving systems try to achieve a target distribution function for certain dynamical parameters, a generalization of the notion of homeostasis. Here we consider a single rate encoding leaky integrator neuron model driven by white noise, adapting slowly its internal parameters, the threshold and the gain, in order to achieve a given target distribution for its time-average firing rate. For the case of sparse encoding, when the target firing-rated distribution is bimodal, we observe the occurrence of spontaneous quasi-periodic adaptive oscillations resulting from fast transition between two quasi-stationary attractors. We interpret this behavior as self-organized stochastic tipping, with noise driving the escape from the quasi-stationary attractors.

arXiv:1207.2928

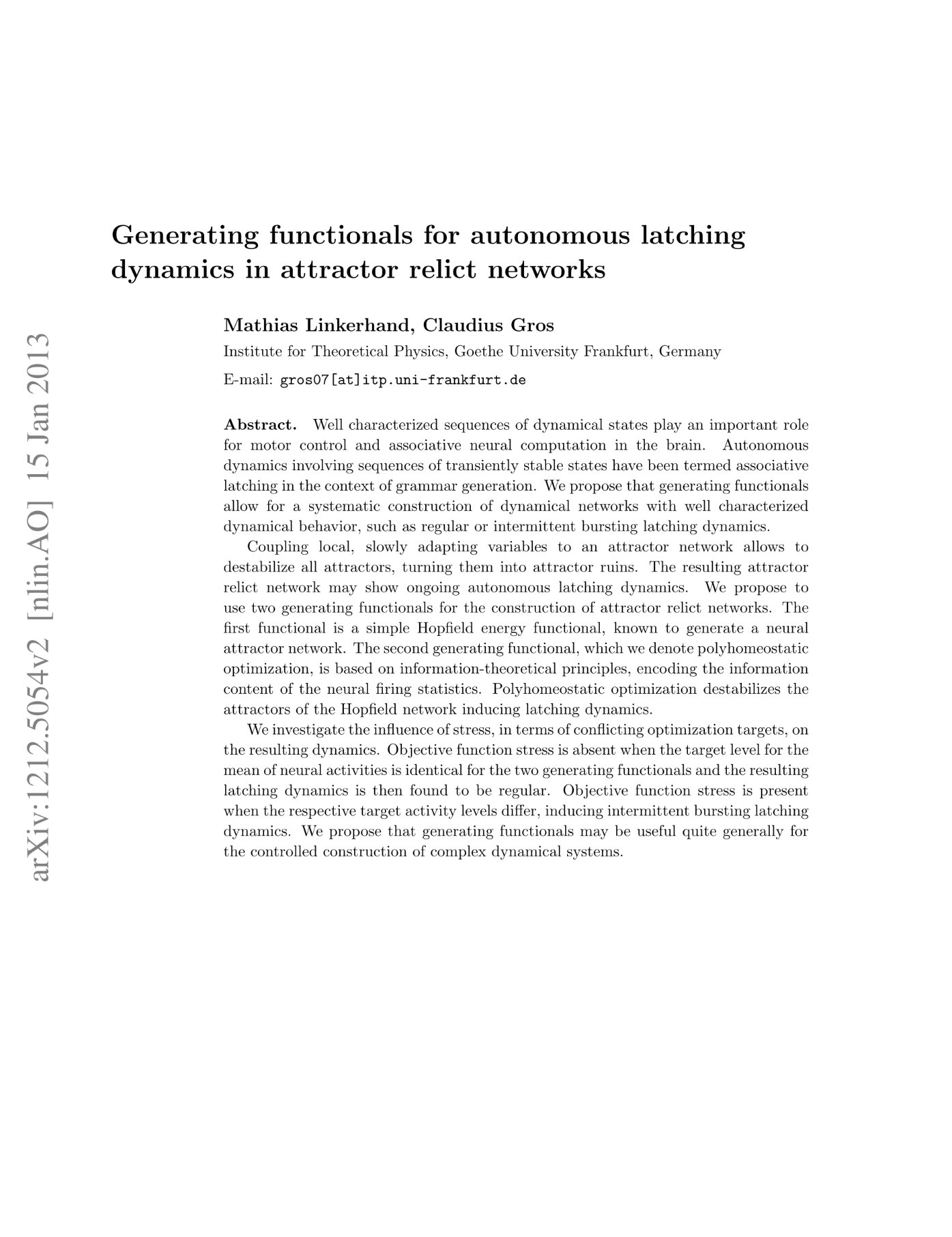

Generating functionals for autonomous latching dynamics in attractor relict Networks

Mathias Linkerhand, Claudius Gros

Well characterized sequences of dynamical states play an important role for motor control and associative neural computation in the brain. Autonomous dynamics involving sequences of transiently stable states have been termed associative latching in the context of grammar generation. We propose that generating functionals allow for a systematic construction of dynamical networks with well characterized dynamical behavior, such as regular or intermittent bursting latching dynamics.

Coupling local, slowly adapting variables to an attractor network allows to

destabilize all attractors, turning them into attractor ruins. The resulting

attractor relict network may show ongoing autonomous latching dynamics. We

propose to use two generating functionals for the construction of attractor

relict networks. The first functional is a simple Hopfield energy functional,

known to generate a neural attractor network. The second generating functional,

which we denote polyhomeostatic optimization, is based on

information-theoretical principles, encoding the information content of the

neural firing statistics. Polyhomeostatic optimization destabilizes the

attractors of the Hopfield network inducing latching dynamics.

We investigate the influence of stress, in terms of conflicting optimization targets, on the resulting dynamics. Objective function stress is absent when the target level for the mean of neural activities is identical for the two generating functionals and the resulting latching dynamics is then found to be regular. Objective function stress is present when the respective target activity levels differ, inducing intermittent bursting latching dynamics. We propose that generating functionals may be useful quite generally for the controlled construction of complex dynamical systems.

arXiv:1212.5054

Attractor Metadynamics in Adapting Neural Networks

Claudius Gros, Mathias Linkerhand, Valentin Walther

Slow adaption processes, like synaptic and intrinsic

plasticity, abound in the brain and shape the landscape

for the neural dynamics occurring on substantially faster

timescales. At any given time the network is characterized

by a set of internal parameters, which are adapting

continuously, albeit slowly. This set of parameters

defines the number and the location of the respective

adiabatic attractors. The slow evolution of network

parameters hence induces an evolving attractor landscape,

a process which we term attractor metadynamics. We study

the nature of the metadynamics of the attractor landscape

for several continuous-time autonomous model networks. We

find both first- and second-order changes in the location

of adiabatic attractors and argue that the study of the

continuously evolving attractor landscape constitutes a

powerful tool for understanding the overall development of

the neural dynamics.

arXiv:1404.5417

Kognitive Dynamik durch generierende Funktionale –

Polyhomöostatische Adaptation durch intrinsische

Plastizität

Autonome transiente Zustände spielen eine bedeutende Rolle bei der kognitiven

Verarbeitung von Informationen, bedeutet doch ein stationärer Zustand letztendlich

das Ende kognitiver Dynamik. Somit bilden transiente Zustände die Grundlage für

auto- und heteroassoziative Prozesse, wie assoziative Wortketten, die Wiederherstellung unvollständiger Muster oder verrauschter Stimuli, komplexe motorische

Vorgänge, sensomotorische Schleifen oder die Generierung von Grammatiken. Übergänge von einem transienten Zustand zum folgenden können durch

verschiedenste Modelle ermöglicht werden. So ist es beispielsweise möglich, die

Aktivität von Neuronen an jeweils ein Reservoir zu koppeln, welches durch aktive

Muster aufgebraucht wird und schließlich dafür sorgt, dass dieses Muster instabil

wird und schließlich verschwindet. Andere Modelle wiederum führen den Zerfall

aktiver Muster zugunsten eines anderen Musters ad-hoc durch einen exponentiellen

Abfall der neuronalen Aktivität ein. Diese Modelle machen gewisse spezielle

Annahmen, um Übergänge zwischen transienten Zuständen zu ermöglichen. Oftmals

fehlt jedoch ein übergeordnetes informationstheoretisches Prinzip, wenngleich sie

auf physikalisch plausiblen Überlegungen beruhen.

Bei der Modellation von künstlichen kognitiven Dynamiken stellt sich die Frage,

aus welchen grundlegenden Prinzipien diese kognitive Informationsbearbeitung

hervorgeht. Die Hypothese, die es zu erforschen gilt, basiert auf generierenden

Funktionalen. Es wird qualitativ und quantitativ untersucht, wie sich komplexe

Informationsverarbeitung durch die Formulierung und Applikation von Zielfunktionen (englisch: objective functions), also generierenden Funktionalen, modellieren

lässt.

d-nb.info/1038306493

,

dblp.org/rec/phd/dnb/Linkerhand13.html